Fonctionnement du Autorun de Windows

Schéma de propagation

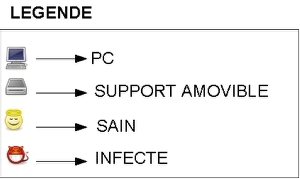

De fait, ce type d’infection se propageant par supports amovibles a de beaux jours devant lui dans tous les endroits où des ordinateurs sont susceptibles d’être utilisés par plusieurs personnes : (facs, lycées, écoles, cybercafés, etc.) ; tous les endroits où sont concentrés des pc sur lesquels s’échangent et se branchent fréquemment des supports amovibles. Conficker, la menace sérieuse du moment de tous les administrateurs réseaux n’y échappe pas, et l’apparition de l’infection est trop souvent liée à l’insertion d’un support contaminé. Un schéma (Illustration 1) vous permettra d’y voir plus clair. Nous allons aborder chaque étape de la propagation avec une infection classique. Voici la légende utilisée.

Illustration 1

En 1 (Illustration 2), vous branchez votre clé usb sur un pc infecté, où l’infection est active. Celle-ci va copier-coller (2) automatiquement sur votre clé USB des fichiers relatifs à l’infection, aux attributs “cachés” et “Système“. Ces infections désactivent en effet l’affichage des fichiers et dossiers cachés, dans le cas où vous auriez activé ces options d’affichage. Ainsi, vous ne verrez pas la présence de ces fichiers sur le pc infecté, et sur la clé (cf annexe B).

![]()

Illustration 2

Suivant les variantes, ces fichiers ne sont pas les mêmes, mais il y aura systématiquement un fichier Autorun.inf ; c’est ce qui lui permettra de se propager et qui fera l’objet de toute notre attention. Car c’est lui qui va permettre d’enchaîner sur la suite de la propagation.

Lorsque vous branchez votre clé nouvellement infectée sur un pc sain (3), l’infection se propage à son tour sur le pc, qui ce dernier (4), devient lui même un vecteur de propagation pour tous les supports amovibles branchés dessus, en plus des fonctions natives de l’infection permettant bien souvent un contrôle à distance du pc. La boucle est bouclée. Ainsi, l’utilisateur, quel qu’il soit, infecte généralement sa clé USB sur un PC en libre service, infecté initialement par malveillance ou ignorance, et ramènera son infection sur son PC personnel et -ou- la propagera sur d’autres PC.

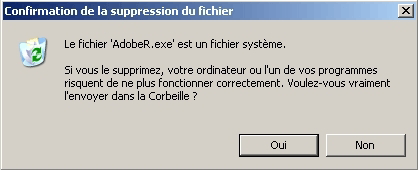

Dans l’éventualité où vous rétabliriez l’affichage des fichiers et dossiers cachés -et sous réserve que le mécanisme de l’infection vous le permette, l’attribut “Système” (évoqué plus haut) alloué aux fichiers infectieux permettra de vous affoler (Illustration 3) en présentant un message d’avertissement Windows lorsque vous tenterez de les effacer manuellement du support amovible et du système.

Illustration 3 (XP)

Dernière mise à jour le 17 mars 2019