Les clés USB ont depuis bien longtemps pris une place prépondérante dans notre quotidien. Pourtant, en cas de perte ou de vol, nos précieuses données peuvent se retrouver entre de mauvaises mains. De plus, en ce qui concerne les entreprises ou les administrations publiques, ces clés introduisent une nouvelle menace de sécurité où des données confidentielles peuvent facilement être dérobées. Face à ce constat, la société Mobilegov propose une clé USB sécurisée utilisable uniquement sur des PC autorisés. Nous sommes donc allé à la rencontre de cette société afin de pouvoir tester en conditions réelles cette solution de stockage sécurisée.

Sommaire

Introduction

Les clés USB permettent aujourd’hui à tout un chacun de transporter ou échanger facilement ses fichiers, que ce soit des photos de ses dernières vacances ou encore des données confidentielles de première importance. Mais quelque soit le type d’informations contenues sur la clé, sa perte ou son vol peut être problématique.

De même, la prolifération des périphériques de stockage amovible tels que les clés USB, PDA, baladeurs audio ou encore téléphones portables constituent une nouvelle menace de sécurité dans les entreprises où un collaborateur mal intentionné peut voler des données confidentielles sur un support amovible.

Pour contrer ces problèmes de sécurité, il existe différents moyens de protéger les données d’une clé USB. On trouve ainsi des clés intégrant un encryptage matériel AES 128 bits où les données sont cryptées “à la volée”. D’autres constructeurs se sont quant à eux tournés vers des clés biométriques. Là encore, les données se voient cryptées et votre empreinte digitale fait alors office de mot de passe.

Si de telles solutions sont très efficaces en cas de perte où de vol de la clé, elles ne répondent pas à la problématique rencontrée par les entreprises : la fuite de données sensibles à l’extérieur de la société.

La solution proposée par Mobilegov, Device Linker, permet de contrer cette double problématique : en cas de perte ou de vol, les données seront protégées et la fuite des données à l’extérieur sera rendue impossible.

Nous avons donc rencontrés les dirigeants de Mobilegov afin de pouvoir tester la solution Device Linker. Nous avons effectué notre test avec la version de 512 Mo qui est proposée au prix de 29.90€.

La clé en elle même est tout ce qu’il y a de plus classique et adopte un look plutôt élégant avec une partie en plastique transparent qui laisse apparaître les composants internes et une autre partie en aluminium légèrement brossé du meilleur effet. A noter que le périphérique existe également en version 1Go, 2Go, 4Go et 8Go. Enfin, quelque soit la capacité de la clé, le système de protection utilisé reste le même.

Une clé USB U3

La technologie du Device Linker repose sur la plateforme U3. Avant de voir plus en détail le fonctionnement de la clé de Mobilgov, intéressons-nous tout d’abord à l’U3. La plate-forme U3 permet de transformer une clé USB en un véritable bureau virtuel pouvant contenir à la fois des documents classiques mais aussi différentes applications directement utilisables sur le support amovible.

L’U3 est donc un standard créé par la société du même nom. Si à l’origine seules deux sociétés (Scandisk et M-Systems) soutenaient cette initiative, de nombreux autres constructeurs utilisent aujourd’hui la licence U3 afin de proposer des clés USB U3.

L’U3 est donc un standard créé par la société du même nom. Si à l’origine seules deux sociétés (Scandisk et M-Systems) soutenaient cette initiative, de nombreux autres constructeurs utilisent aujourd’hui la licence U3 afin de proposer des clés USB U3.

Une clé U3 permet donc de transporter aussi bien des données, tout comme le fait une clé USB classique, mais aussi des applications avec leurs paramètres de configuration. Ainsi, un client email conservera ses informations de connexion au serveur email distant et un navigateur web possédera ses favoris.

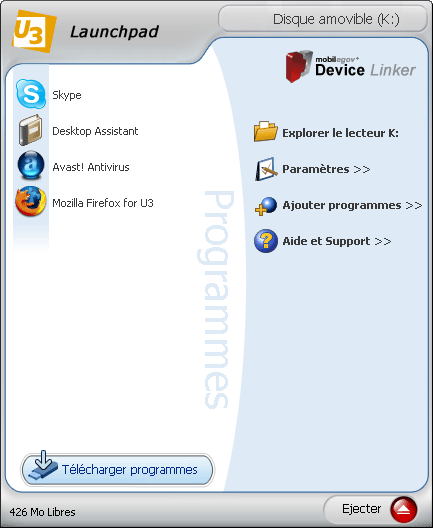

Le principe de fonctionnement d’une clé U3 est extrêmement simple : dès son insertion, une interface appelée Launchpad est automatiquement exécutée. Cette application, ressemblant à s’y méprendre au menu démarrer de Windows XP, permet de lancer toutes les applications présente sur la clé U3. La partie de droite de Launchpad quant à elle, permet de gérer les applications de la clé.

Le Launchpad U3

Concrètement, une clé U3 possède deux partitions : la première, correspondant à une partition CD-ROM (en lecture seule), contient l’application qui se lancera automatiquement lors de l’insertion de la clé. La seconde partition quant à elle, est privée et protégée par mot de passe. Il existe de nombreuses applications compatibles U3. Ces dernières, facilement reconnaissables car portant l’extension .u3p, sont regroupés sur cette page sur le site de l’U3.

Enfin, pour plus de sécurité, chacune des applications créera automatiquement son espace de stockage temporaire sur la clé. Si celle-ci venait à être retirée de la machine, cet espace serait automatiquement effacé.

La technologie utilisée par Mobilegov pour la clé Device Linker prend donc place sur un support U3. Voyons ensemble le principe de fonctionnement de cette clé sécurisée.

Principe de fonctionnement et installation

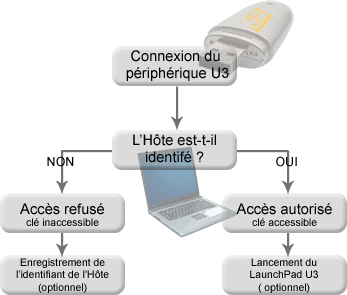

Le principe théorique de fonctionnement de la clé Device Linker est très simple. Dès l’insertion de la clé, cette dernière va vérifier si la machine utilisée est autorisée. Si oui, l’accès aux données contenues sur la clé sera alors possible. Dans le cas contraire, l’accès sera interdit.

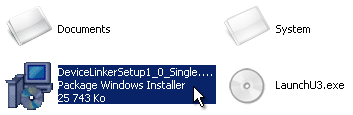

Dès la première insertion de la clé Device Linker, le Launcher U3 s’exécute. En explorant la partition de données de la clé, nous avons les fichiers suivants :

Un double clic sur DeviceLinkerSetup1_0_Single.msi permet de lancer l’installation. Cette dernière est tout à fait classique et se déroule sans encombre.

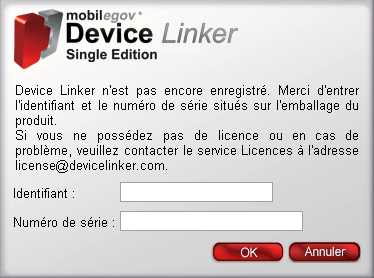

Une fois l’installation terminée, il vous sera nécessaire d’indiquer votre identifiant et le numéro de série correspondant.

Identifiant et numéro de série du Device Linker

Ces informations sont présente dans l’emballage de la clé et sont visibles uniquement après avoir ouvert le blister du Device Linker. Nous avons testé ici la Single Edition du Device Linker, l’identifiant que nous indiquons ici est unique. Si cette version est plutôt orientée vers les particuliers, Il existe néanmoins une version destinée aux entreprises. Dans ce cas, seul le logiciel est fourni. L’ensemble des clés U3 existantes est alors compatible.

Initialisation du Device linker

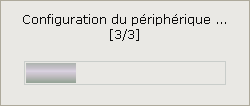

Après l’insertion de la clé dans l’ordinateur, cette dernière est automatiquement reconnue et son initialisation commence.

Initialisation de la clé

Un double clic sur l’icône du programme va alors nous permettre de configurer la clé USB.

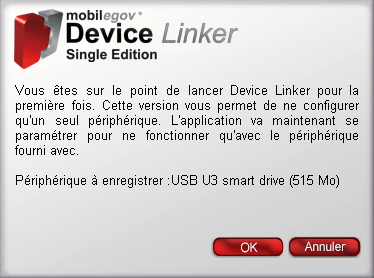

Premier lancement de Device Linker

Cette étape permettra à la partie logicielle de fonctionner avec notre clé U3.

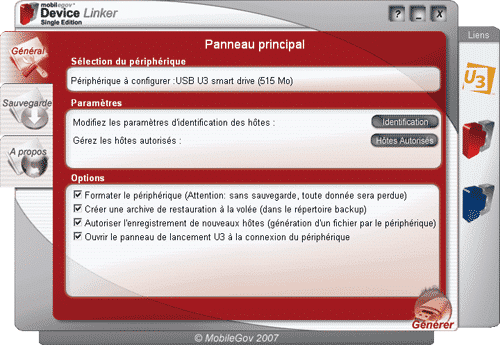

La fenêtre principale de l’application permet l’identification et la gestion des hôtes, c’est à dire des ordinateurs qui auront la possibilité d’accéder au contenu protégé de la clé U3.

Panneau principal de Device Linker

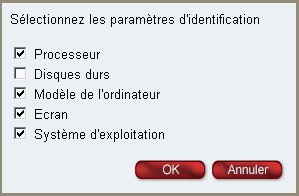

La configuration de la méthode d’authentification est très simple. Un clic sur le bouton Identification permet de sélectionner les éléments de son choix.

Identification clé U3

Comme nous le voyons, il y a différents paramètres d’identification possible : processeurs, disques durs, modèle d’ordinateur, écran et système d’exploitation. Ces différents éléments seront alors utilisés pour générer (de façon transparente) un identifiant unique correspondant à la machine. Ainsi, le PC hôte pourra par la suite être reconnu et identifié.

Plus le nombre d’éléments pris en compte est important, plus l’identification sera fiable. Il reste néanmoins possible de ne pas prendre en compte certains éléments de la configuration en décochant ceux de son choix. Cela permettra par exemple de ne pas avoir à générer une nouvelle identification de son périphérique si vous changez régulièrement de disque dur ou de système d’exploitation. Cela peut également être utile dans le cas de parc informatique important où l’on peut planifier à l’avance les upgrades des machines en sachant quels éléments seront changés ou non.

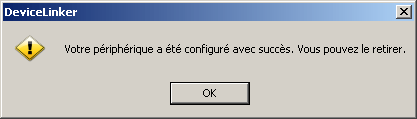

Ensuite, il ne nous reste plus qu’à configurer la clé avec les éléments nous venons de choisir en cliquant sur le bouton Générer en bas à droite de la fenêtre de l’application.

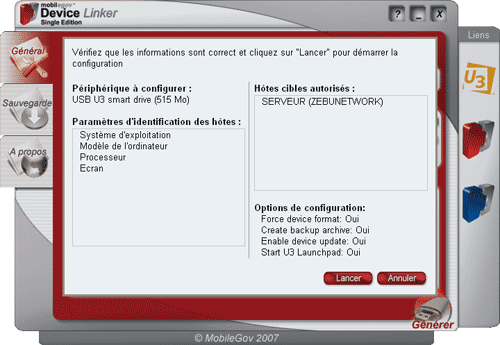

Génération de la clé U3

Le programme nous rappelle alors les différents paramètres d’identification des hôtes que nous avons choisi ainsi que les machines autorisées à accéder à la clé. Un clic sur le bouton Lancer permet alors la génération de la clé qui prendra quelques secondes (voir minutes en fonction de la puissance de la machine).

Une fois la configuration de la clé terminée, vous pouvez la retirer. Le contenu de la partition cryptée sera alors accessible uniquement sur notre machine.

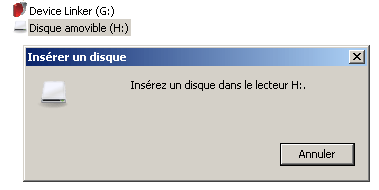

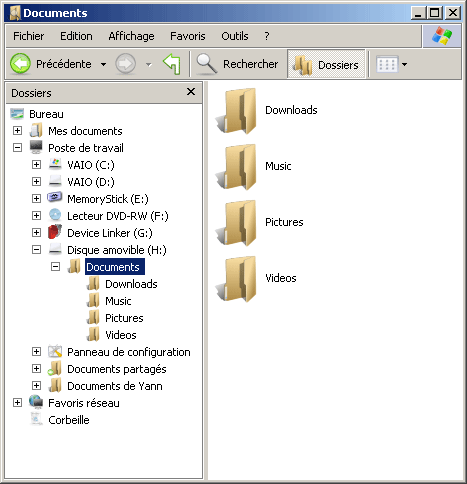

Gestion des hôtes

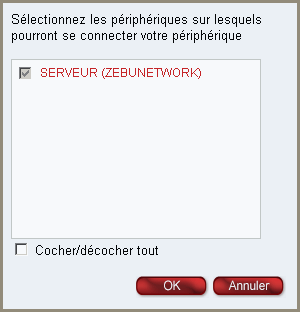

Toujours dans la fenêtre principale de l’application, il est possible de consulter les hôtes autorisés. Un simple clic sur le bouton correspondant permet de sélectionner les machines pour pourront accéder au contenu de la clé :

Hôtes autorisés

Par défaut, seule la machine sur laquelle l’application a été installé est autorisé. La machine principale (le “Master Host“) est ici indiquée en rouge. C’est cette machine qui va gérer les autorisations de la clé. Il est bien entendu possible d’ajouter d’autres machines par la suite de façon très simple : l’insertion de la clé U3 sur un autre PC va automatiquement proposer la création d’une nouvelle identification.

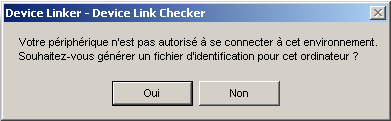

Ainsi, lors de l’insertion de la clé sur une machine inconnue, la fenêtre suivante apparaîtra :

Si vous acceptez, un fichier ayant pour extension .qki sera automatiquement généré. Pour autoriser la machine, il faut ensuite rapatrier le fichier .qki sur la machine principale. Ce rapatriement du fichier d’identification peut se faire par email, réseau ou à l’aide d’un autre équipement de stockage. On ne peut bien entendu pas encore utiliser notre clé U3 car celle-ci n’étant pas encore autorisé, il n’est pas possible d’y copier un quelconque fichier.

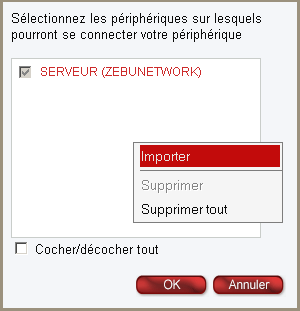

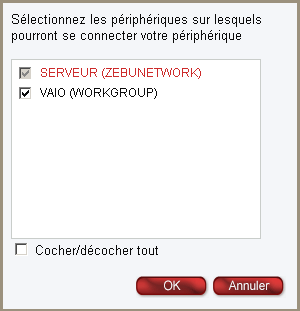

Sur le poste maître, il est maintenant possible d’importer simplement le fichier d’identification en effectuant un clic droit dans la fenêtre de gestion des hôtes. Dans le menu contextuel qui apparaît, il suffit simplement de choisir l’option Importer puis, à l’aide d’un bouton parcourir, d’aller chercher le fichier d’identification généré par notre machine inconnue.

Importation host

Ajouter un host

Après avoir ajouté la (ou les) machine(s) autorisée(s), il suffit simplement de régénérer la clé pour que celle-ci soit acceptée sur les nouveaux hôtes.

Sauvegarde, restauration et options

L’interface de gestion de la clé propose également différentes options ainsi que la possibilité de créer une sauvegarde du contenu de la clé. En cas de perte, il sera donc toujours possible de créer une nouvelle clé à partir de notre machine principale.

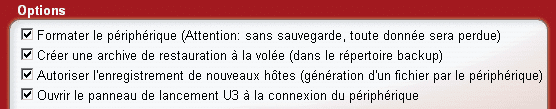

Les options disponibles sont les suivantes :

Il est donc possible de formater la clé, de créer une sauvegarde automatique lors des générations, d’autoriser l’enregistrement de nouveaux hôtes ou encore de lancer ou non le LauchPad lors de l’insertion de la clé.

A noter que si l’on n’autorise pas la création de nouveaux hôtes, aucune demande d’identification de sera effectuée lors de l’insertion de la clé sur une machine inconnue.

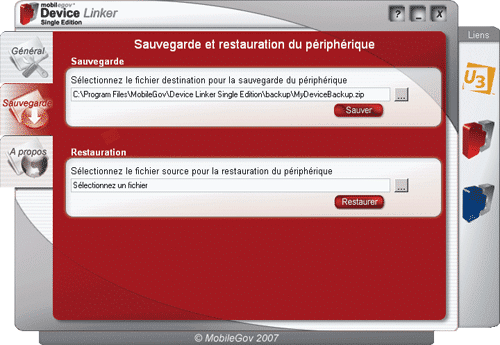

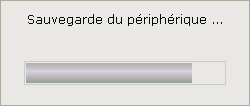

Enfin, pour sauvegarder l’ensemble de données contenues sur la clé, il suffit simplement d’aller dans l’onglet Sauvegarde de l’application.

Sauvegarde de la clé U3

Après avoir choisi le chemin et le nom du fichier de sauvegarde, un clic sur le bouton Sauver lance la sauvegarde des données.

Le fichier généré sera une simple archive au format .zip.

Concernant la restauration, il suffit d’aller sélectionner une archive de sauvegarde sur notre disque dur puis de cliquer sur le bouton Restaurer afin que l’arborescence complète et les fichiers soient restaurés sur la clé.

Conclusion

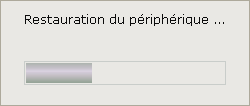

Si le principe de la clé Device Linker est simple en théorie, son fonctionnement l’est tout autant dans la pratique. Ainsi, lors de l’insertion de la clé sur une machine inconnue, nous n’avons pas pu accéder à la partition de donnée.

Partition non reconnue

Si la clé est bien détectée et que la partition en lecture seule est visible, la seconde partition de la clé U3 est inaccessible. Windows la reconnaît comme un lecteur dans lequel aucun disque n’aurait été inséré.

Après avoir régénéré le périphérique en y ajoutant l’identification de notre nouvelle machine, l’insertion de la clé laisse apparaître l’ensemble du contenu de la seconde partition.

Partition reconnue

Cette partition est bien entendu accessible en lecture et écriture.

Pour le particulier, la version Single Edition permettra de protéger efficacement ses données contre la perte ou le vol en toute simplicité. Après avoir autorisé sa (ou ses) machine(s), l’utilisation de la clé sera totalement transparente. Le point fort du système est qu’il ne sera pas nécessaire pour l’utilisateur de mémoriser un quelconque mot de passe puisque celui-ci est généré automatiquement et reste inconnu de l’utilisateur. Tout se fait de façon transparente et en toute simplicité.

Pour l’entreprise, le bénéfice est double si la logique de sécurité réseau est respectée. Non seulement les données sont protégées contre la perte ou le vol mais toute tentative de fuite de données par un collaborateur peu scrupuleux est interdite. Bien sûr, rien n’empêche alors l’utilisation d’une clé USB classique pour récupérer des données confidentielles. Dans ce cas, il est alors nécessaire d’utiliser la solution Device Authenticator conjointement à Device Linker. Cette solution, que nous n’avons pas testée, permet de gérer tous les équipements se connectant à un réseau d’entreprise. Ainsi, un périphérique non autorisé ne pourra fonctionner sur une machine donnée. En interdisant alors l’utilisation des autres périphériques de stockage externe, le réseau est donc protégé contre la fuite de données.

Pour conclure, nous avons été séduit par le fonctionnement du Device Linker. Les données sont protégés de façon simple et efficace et surtout, de façon totalement transparente. Une fois nos différentes machines autorisées, on oublie que nous avons entre les mains une clé où nos données sont en sécurité !

Nous pouvons par contre distinguer deux bémols : tout d’abord, la clé ne fonctionne que sous Windows XP. Si l’on peut se douter qu’une telle solution ne soit pas multi plateforme, on regrette toutefois l’absence du support de Vista. Même s’il ne s’agit pas d’un besoin urgent pour les entreprises, Windows Vista commence petit à petit à s’implanter dans les foyers. Fort heureusement, le fonctionnement de Device Linker est prévu sous cet OS pour 2008.

Enfin, le type même du fonctionnement de la clé oblige l’utilisateur à repasser par le poste maître pour gérer les autorisations. Si ce principe de fonctionnement est tout à fait logique, il peut empêcher l’utilisation de la clé si vous n’avez pas accès au poste maître pour ajouter l’identification de la nouvelle machine.

Malgré ces deux éléments gênants, force est de reconnaître que le Device Linker fonctionne très bien. Sa technologie (qui est brevetée) permettant d’identifier une machine fonctionne à merveille, la distinction des équipements se faisant de manière totalement unique. Même deux configurations exactement similaires seront différenciées. C’est là une alternative originale et efficace face aux autres clés USB sécurisées du marché.

Pour plus d’informations, vous pouvez consulter le site Device Linker de Mobilegov.

Dernière mise à jour le 2 décembre 2018